Кільцевий підпис - це цифровий підпис, в якому операція підписується від імені групи. Це робить обчислювально неможливим визначити, який учасник групи створив підпис. Кільцеві підписи використовуються в криптовалютах, спрямованих на конфіденційність, таких як Monero, для приховування ідентичності відправника.

2026-04-02 05:04:37

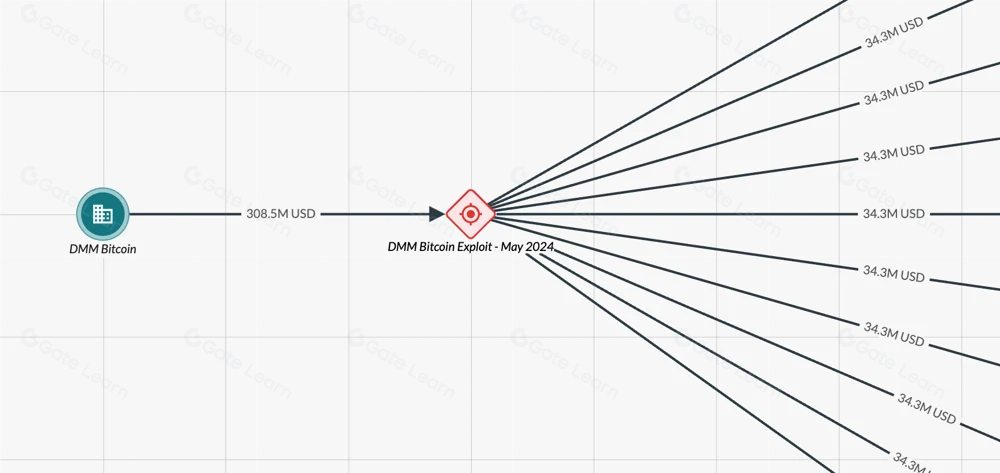

Група Лазарус - це група хакерів, пов'язана з урядом Північної Кореї. Починаючи з 2009 року, коли почалася їхня діяльність в кіберпросторі, їм було підозрювано у численних великих кібератаках, включаючи крадіжку 2016 року з Центрального банку Бангладеш і атаку 2022 року на мережу Ронін, що призвело до крадіжки мільярдів доларів.

2026-04-02 04:58:20

Шахраї в галузі криптовалют збільшуються. Шахраї видають себе за законні компанії на соціальних мережах, заманюючи кандидатів на роботу обіцянками високооплачуваних віддалених посад, щоб вкрасти їх гроші та особисті дані. Вони використовують різні тактики - вимагають оплату за навчання, пропонують маркетингові фальшиві навчальні програми та обманюють жертв на завантаження шкідливих програм. Високопрофільні випадки, такі як GrassCall та CrowdStrike, показують, як ці злочинці використовують рибальство та атаки з використанням шкідливих програм для крадіжки криптовалютних активів. Щоб залишатися в безпеці, кандидати на роботу повинні бути уважні щодо попереджувальних знаків, таких як вимоги щодо передоплати, поспішані процеси найму та непідтверджені акредитації компанії.

2026-04-02 04:50:43

Ця стаття досліджує роль криптовалют як доказів у кримінальних справах, їх класифікацію як незаконно набутих коштів та те, як вони розглядаються до та після судових вироків. Виділяється, що, хоча криптовалюти широко визнані в правових контекстах як маючі грошову вартість, все ще існують численні правові та практичні виклики у їх управлінні.

2026-04-02 03:02:53

Це дослідження заглиблюється в поточний стан хакерських атак та надає детальний аналіз їх багатогранного впливу на криптовалютний ринок на основі кількох великих інцидентів хакерських атак на криптовалюту. Аналіз вивчає як прямі, так і непрямі наслідки, включаючи волатильність ринку та зміни у поведінці інвесторів. Дослідження висвітлює потенційні ризики, з якими стикається криптовалютний ринок, та досліджує можливі стратегії для пом'якшення цих ризиків у майбутньому.

2026-04-02 01:24:53

Через аналіз даних та кейсів ця стаття розкриває, як атаки на сендвічі перетворилися з "партизанської війни" на "збірну збиранку," і як спотворення механізму пріоритетної комісії погіршує навантаження користувачів та кризи довіри.

2026-04-02 00:59:29

Ця стаття досліджує, чому власники NFT стали головними цілями для хакерів, аналізуючи поширені тактики крадіжок NFT, такі як раптове збільшення активів гаманця. Через реальні випадки ми розкриємо приховані загрози шахрайства з NFT та надамо практичні поради з безпеки, щоб допомогти вам захистити свої активи та підвищити безпеку гаманця.

2026-04-02 00:37:15

У сфері цифрових активів захист від безпеки є надзвичайно важливим. У цій статті наведено систематичні рекомендації з безпеки, які акцентують на семи ключових областях: безпека облікового запису, захист пристрою, ідентифікація атаки фішингу, шифрування даних, безпека платежів, захист конфіденційності на ланцюжку та управління особистою інформацією. Аналізуються реальні випадки для виявлення потенційних ризиків безпеки та відповідних протидій. У майбутньому біржі повинні впроваджувати більш передові технології, такі як штучний інтелект та аналіз блокчейну, для підвищення їхніх можливостей забезпечення безпеки.

2026-04-02 00:14:29

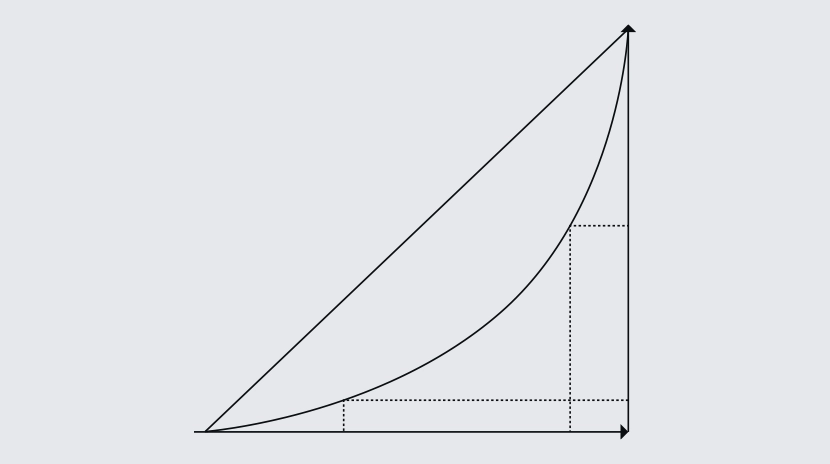

Коефіцієнт Накамото є критичним показником для оцінки рівня децентралізації блокчейну. Дізнайтеся про його визначення, метод обчислення, впливові фактори та його роль у забезпеченні безпеки та управління блокчейном для забезпечення стабільності та справедливості мережі.

2026-04-01 19:39:59

Ця стаття надасть докладну дискусію щодо різних аспектів, включаючи поточний стан загроз безпеці Web3, самоконтроль особистих активів, пристрої та мережеве середовище, стратегію нульового довіри та статистику глобальних випадків безпеки. Мета полягає в тому, щоб надати ефективний посібник з попередження загроз безпеці Web3 для фахівців галузі та інвесторів.

2026-04-01 18:24:06

Дослідження Gate: У березні 2025 року галузь Web3 зазнала вісімнадцять інцидентів з безпекою, які призвели до загальних втрат у розмірі 14,43 мільйона доларів - значного зниження порівняно з попереднім місяцем. Більшість атак стосувались вразливостей розумних контрактів та компрометації облікових записів, що становило 62,5% усіх криптовалютних інцидентів за цей період. До основних випадків входило використання на суму 5 мільйонів доларів, спрямоване на 1inch (із поверненням 90% викрадених коштів) та два окремі напади на Zoth, пов'язані з дефектом контракту та витоком приватного ключа, що призвело до загальних втрат у розмірі 8,575 мільйона доларів. Щодо розподілу блокчейну, лише один проект цього місяця повідомив про втрати на публічному блокчейні BSC.

2026-04-01 15:54:52

Технологія мультисигналу (multisig) значно покращила безпеку та гнучкість зберігання криптовалют. Позбавляючи себе від однієї точки відмови, пов'язаної з приватними ключами, вона закладає міцний фундамент для управління активами, корпоративних застосувань та інноваційних фінансових послуг. Однак, як і будь-яка складна система, мультисиг може також стати об'єктом атак, і шахраївство, пов'язане з ним, стає все більш поширеним. У цій статті досліджуються переваги та ризики рішень мультисигу та надаються практичні поради з безпеки, які допоможуть користувачам повністю використовувати переваги гаманців з мультисигом, мінімізуючи потенційні загрози.

2026-04-01 15:15:47

Ця стаття розслідує одну з найбільших крадіжок у історії криптовалют, розкриваючи, як група Лазарус здійснила масштабну атаку на Bybit. Вона досліджує походження групи, висвітлює інші значні порушення безпеки, що впливають на криптовалютні біржі, і пояснює поширені техніки взлому та стратегії відмивання коштів. Також надаються практичні поради, щоб допомогти користувачам краще захищати свої цифрові активи.

2026-04-01 13:48:13

Рух на 5 ETH використовував $6,5 мільйона вартості голосування ARB, спровокувавши кризу управління DAO посеред саги виборів Arbitrum. У цій статті аналізується, як підйом ринків голосів викликає виклики децентралізованим моделям управління, викриваючи термінову необхідність структурної реформи в рамках управління DeFi.

2026-04-01 09:56:38

SEAL має на меті забезпечити безпечне шифрування даних та контроль доступу через децентралізацію, допомагаючи розробникам створювати децентралізовані додатки (DApps) без покладанняся на єдину довірену сутність. Стаття детально описує SEAL з різних перспектив, включаючи технічну архітектуру, сценарії застосування, досвід розробника та перспективи майбутнього.

2026-04-01 09:35:42