Comment Jasmy fonctionne-t-il ? Présentation détaillée du flux opérationnel, allant de la génération des données personnelles jusqu’aux échanges de données

L’intérêt pour le workflow de Jasmy réside dans le fait qu’il ne s’agit pas d’un simple projet de token, mais d’un système global conçu autour des données personnelles, des dispositifs IoT, des besoins des entreprises en matière de données et des transactions de données. Comprendre ce processus est essentiel pour évaluer comment Jasmy transforme le « contrôle des données personnelles » en une économie des données opérationnelle et évolutive.

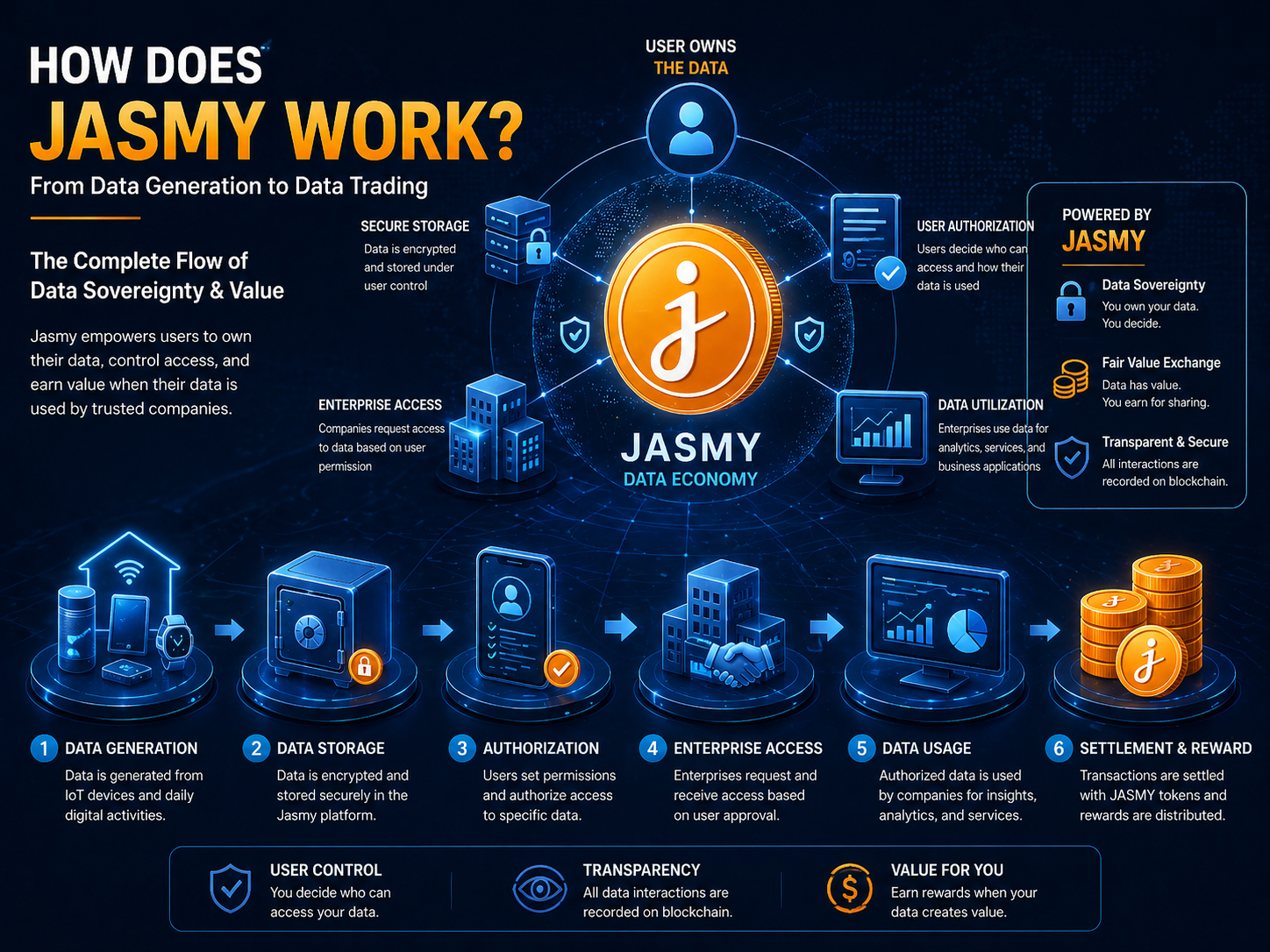

La démarche comprend généralement la génération de données, leur stockage, l’autorisation d’accès, l’exploitation par les entreprises, le règlement des transactions et la répartition des revenus.

Aperçu du flux de données Jasmy : comment les données personnelles acquièrent de la valeur

Le flux de données Jasmy s’appuie sur le principe des « données contrôlées par l’utilisateur », avec pour objectif de transformer les données personnelles d’une collecte passive en un actif numérique que l’utilisateur peut autoriser, suivre et régler.

Concrètement, les utilisateurs génèrent des données via leurs appareils ou applications, puis les stockent dans un environnement sous leur contrôle. Selon la situation, ils décident s’ils autorisent l’accès à des entreprises. Une fois l’accès accordé, les entreprises exploitent les données pour l’analyse, l’optimisation de services ou des usages commerciaux, et règlent les transactions grâce au token JASMY.

| Étape | Action utilisateur | Fonctionnalité du système | Objectif |

|---|---|---|---|

| Génération de données | Utilisation d’appareils/services | Création d’enregistrements de données personnelles | Création de sources de données |

| Stockage des données | Gestion des données personnelles | Stockage contrôlé | Maintien du contrôle utilisateur |

| Autorisation des données | Définition du périmètre d’accès | Paramétrage des permissions | Maîtrise de l’utilisation des données |

| Exploitation par l’entreprise | Demande de données par l’entreprise | Accès selon autorisation | Déploiement d’applications métier |

| Règlement des transactions | Échange de valeur | Règlement via JASMY | Dynamisation de l’économie des données |

Ce workflow redonne le pouvoir à l’utilisateur, transformant les données d’une ressource détenue par une plateforme en un actif qu’il contrôle et dont il partage la valeur. Jasmy combine souveraineté des données, enregistrement sur blockchain et règlement tokenisé pour permettre cette évolution.

Génération et stockage des données utilisateur (IoT & données personnelles)

Les données utilisateur dans Jasmy proviennent des usages numériques quotidiens et des interactions avec des objets connectés, ce qui fait reposer la valeur sur le comportement authentique, les habitudes d’utilisation et l’état des appareils.

Smartphones, objets connectés domestiques, véhicules, wearables et autres équipements génèrent des données — localisation, état, fréquence d’utilisation, préférences, métriques de santé. Habituellement, les plateformes internet collectent ces données de façon centralisée ; Jasmy, au contraire, remet le contrôle à l’utilisateur.

Après leur génération, les données sont stockées dans un espace géré par l’utilisateur, et non simplement transférées à une plateforme. Le stockage ne concerne pas seulement la rétention : il inclut la confirmation de la propriété, le contrôle des accès et l’historique d’utilisation.

Cette étape est fondamentale : elle conditionne la possibilité de bâtir une économie des données sur l’autonomisation des utilisateurs. Sans gestion directe des données, l’autorisation, le trading et le partage de revenus seraient inaccessibles.

Autorisation des données dans Jasmy (mécanismes de contrôle d’accès)

Le processus d’autorisation Jasmy détermine qui accède aux données, quelles données sont accessibles et dans quelles conditions elles sont exploitées.

Autoriser ne signifie pas céder ses données. L’utilisateur définit le périmètre d’accès selon ses besoins, et les entreprises doivent s’y conformer. Le système trace la procédure, garantissant la transparence des accès.

Le mécanisme fonctionne sur trois niveaux : l’utilisateur identifie les types de données (données de l’appareil, comportements, identité), le système génère des règles pour limiter l’accès des entreprises, et celles-ci utilisent les données dans le périmètre autorisé, avec règlement via la plateforme.

L’utilisateur garde la maîtrise : les entreprises ne peuvent accéder aux données sans autorisation, et c’est à l’utilisateur de décider s’il partage et comment il partage.

Ce dispositif concrétise la vision de la souveraineté des données de Jasmy et assure des transactions avec des frontières claires.

Accès et exploitation des données par les entreprises (accès et scénarios métier)

Dans l’écosystème Jasmy, les entreprises n’obtiennent les données qu’après autorisation utilisateur et respect des règles d’accès.

Le workflow : les entreprises expriment leurs besoins (profilage, comportement des appareils, analyse de marché, optimisation des services). Le système fait correspondre les données disponibles selon l’autorisation de l’utilisateur. Les entreprises accèdent uniquement au périmètre validé.

Ce modèle offre aux entreprises des sources de données transparentes et conformes. Contrairement à la collecte classique, les données autorisées instaurent la confiance et conviennent aux usages où la confiance utilisateur est déterminante.

Les entreprises exploitent les données pour améliorer leurs produits, étudier leurs utilisateurs, gérer les objets IoT, vérifier les identités ou personnaliser leurs services. À la fin, la plateforme trace l’usage et règle la transaction.

L’équilibre : les entreprises disposent de données exploitables, les utilisateurs gardent le contrôle, et la plateforme garantit et applique les règles.

Transactions et règlement des données (workflow de paiement JASMY)

Jasmy réalise les transactions de données via un accès autorisé et un règlement en tokens JASMY, transformant l’exploitation des données en une activité économique mesurable.

Dans ce processus, les entreprises n’achètent pas des utilisateurs mais acquièrent des droits d’accès à des ensembles de données précis. Après autorisation, elles paient en JASMY pour accéder aux données, et la plateforme trace et règle la transaction.

Le trading suit une séquence claire : demande de données par les entreprises, confirmation du périmètre par l’utilisateur, paiement en tokens, enregistrement de l’accès et distribution des revenus.

Ce mécanisme clarifie la valeur des données : contrairement aux modèles classiques où les plateformes collectent gratuitement et monétisent les données, Jasmy lie l’accès à un paiement, récompensant l’utilisateur pour sa participation.

JASMY sert d’intermédiaire de paiement, standardisant l’échange de valeur dans les transactions de données.

Partage des revenus entre utilisateurs et plateforme (modèle économique des données)

Le modèle de Jasmy place les utilisateurs, les entreprises et la plateforme au centre, garantissant que les contributeurs de données participent aux flux de valeur.

Les utilisateurs fournissent et autorisent les données, les entreprises paient en JASMY pour les droits d’utilisation, et la plateforme trace l’accès, fait respecter les règles et gère le règlement. La répartition des revenus dépend des accès confirmés et enregistrés.

Les utilisateurs gagnent par l’autorisation, les entreprises valorisent l’exploitation des données, et la plateforme tire profit de l’intermédiation, du respect des règles et des services d’infrastructure. L’ensemble forme un cycle économique fondé sur les données.

Ce modèle rompt avec la logique « profit centré sur la plateforme » : les utilisateurs deviennent des parties prenantes, pas de simples sources de données.

La viabilité repose sur la qualité des données, la demande, l’engagement utilisateur et l’efficacité de la plateforme. Seule une participation continue assure la stabilité de cette économie.

Résumé

Le workflow Jasmy englobe la génération, le stockage, l’autorisation, l’exploitation par les entreprises, le règlement et le partage des revenus des données personnelles. Son cœur est d’autonomiser l’utilisateur via la souveraineté des données et l’échange de valeur grâce à JASMY. Ce modèle relie les données IoT, l’enregistrement blockchain et une économie des données tokenisée, donnant aux données personnelles des attributs de gestion, d’autorisation et de règlement.

FAQ

Comment fonctionne Jasmy ?

Jasmy instaure un flux de données par le stockage des données personnelles, l’accès autorisé et le règlement tokenisé. L’utilisateur contrôle les permissions d’accès, les entreprises exploitent les données dans le périmètre autorisé, et le règlement s’effectue via JASMY.

Comment les données utilisateur intègrent-elles le système Jasmy ?

Les données utilisateur proviennent des appareils IoT, des applications et des activités numériques. Après stockage dans un environnement contrôlé, l’utilisateur décide de l’autorisation d’accès des entreprises.

Comment Jasmy met-il en œuvre l’autorisation des données ?

Jasmy applique un contrôle d’accès pour limiter l’usage des données par les entreprises. L’utilisateur choisit de partager ses données, détermine avec qui et dans quel but.

Comment les entreprises exploitent-elles les données Jasmy ?

Les entreprises doivent obtenir l’autorisation de l’utilisateur pour accéder aux données, qui sont ensuite exploitées pour l’analyse, l’optimisation des services, la gestion des appareils ou des usages commerciaux. L’accès est enregistré et sert au règlement.

Quel est le rôle de JASMY dans les transactions de données ?

JASMY est le token de paiement et de règlement pour l’accès aux données. Les entreprises paient en JASMY pour obtenir des données autorisées et les utilisateurs sont récompensés pour le partage de leurs données.

Articles Connexes

Plasma (XPL) face aux systèmes de paiement traditionnels : une nouvelle approche du règlement transfrontalier et du cadre de liquidité pour les stablecoins

Comment Midnight assure-t-il la confidentialité sur la blockchain ? Analyse des preuves à divulgation nulle de connaissance et des mécanismes de confidentialité programmables

Analyse de la Tokenomics de Morpho : cas d'utilisation de MORPHO, distribution et proposition de valeur

Morpho vs Aave : analyse des différences de mécanisme et de structure entre les protocoles de prêt DeFi

La relation entre Midnight et Cardano : comment une sidechain axée sur la confidentialité élargit l’écosystème applicatif de Cardano