Hoa Kỳ đã vô tình giải mã các khóa riêng Bitcoin có tổng giá trị 15 tỷ USD

Tháng 10 năm 2025, Tòa án Quận Hoa Kỳ khu vực Đông New York đã công bố vụ tịch thu tài sản tiền mã hóa lớn chưa từng có: chính phủ Hoa Kỳ đã tịch thu 127.271 Bitcoin với giá trị thị trường khoảng 15 tỷ USD.

Shenyu, đồng sáng lập Cobo, xác nhận cơ quan thực thi pháp luật không thu được khóa riêng qua phương pháp tấn công vét cạn (brute-force) hay tấn công mạng, mà khai thác lỗ hổng trong quá trình sinh số ngẫu nhiên. Một số diễn đàn cho rằng nhà chức trách đã trực tiếp thu giữ cụm từ ghi nhớ ví (mnemonic phrase) hoặc tệp khóa riêng từ máy chủ và ví phần cứng do Chen Zhi, giám đốc Prince Group, cùng gia đình kiểm soát, nhưng các cơ quan chưa công khai chi tiết sự việc.

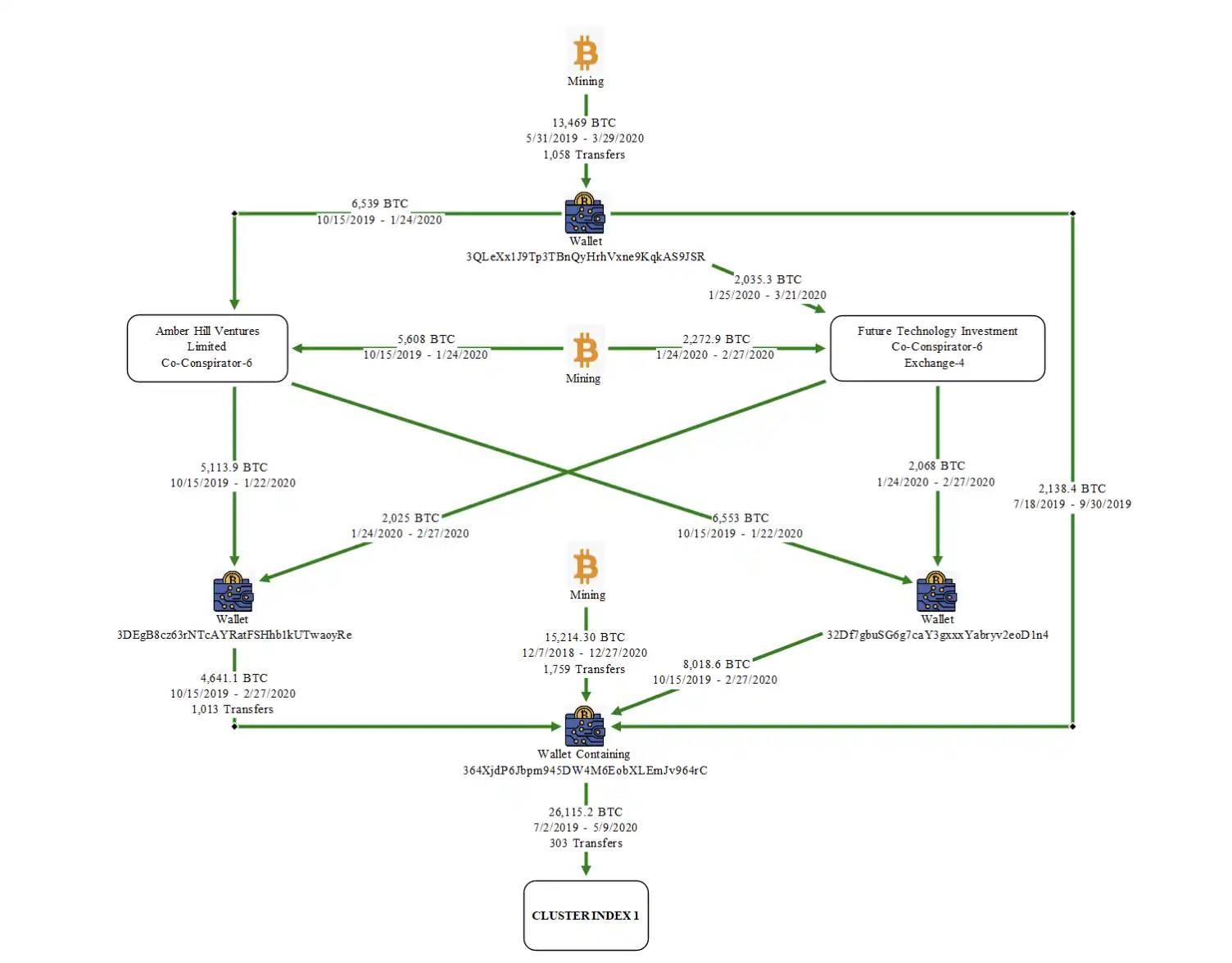

Dịch vụ U.S. Marshals đã chuyển các ví phần cứng này vào kho lạnh đa chữ ký do Bộ Tài chính Hoa Kỳ quản lý. 9.757 BTC được USMS chuyển đến địa chỉ lưu ký chính thức ngày 15 tháng 10 năm 2025 đều có nguồn gốc từ vụ tịch thu này. Theo cáo trạng, Bộ Tư pháp Hoa Kỳ mô tả Lubian là một phần trong mạng lưới rửa tiền tại Campuchia của Prince Group, nhấn mạnh nỗ lực rửa tiền lừa đảo qua “đồng coin mới” khai thác từ các nhóm khai thác.

Dữ liệu on-chain do cộng đồng theo dõi cho thấy số Bitcoin này bị đánh cắp từ nhóm khai thác Lubian do lỗ hổng cuối năm 2020. Lubian xuất hiện đột ngột năm đó, không công bố thông tin đội ngũ hay mô hình vận hành, nhưng tốc độ băm đã nhanh chóng lọt top 10 toàn cầu, từng chiếm gần 6% sức mạnh khai thác thế giới.

Báo cáo ghi nhận Chen Zhi từng khoe với các thành viên Prince Group về “lợi nhuận lớn vì không tốn chi phí.” Chưa rõ ông là người sáng lập hay nắm quyền kiểm soát sau này, nhưng vụ việc này đã đưa cá voi này trở lại tâm điểm chú ý, thúc đẩy việc xem xét lại các thảm họa bảo mật khóa riêng từng xảy ra với ví Bitcoin quanh năm 2020.

Các nhà nghiên cứu phát hiện cụm từ ghi nhớ đầu tiên từ quá trình tạo khóa lỗi bắt đầu bằng “Milk Sad”, từ đó sự việc được đặt tên là sự kiện Milk Sad.

Rủi ro tiền ẩn trong số ngẫu nhiên yếu

Mọi vấn đề đều bắt nguồn từ Mersenne Twister MT19937-32, thuật toán sinh số giả ngẫu nhiên.

Khóa riêng Bitcoin cần được tạo từ số ngẫu nhiên 256-bit, tạo ra 2^256 tổ hợp lý thuyết. Để có chuỗi giống hệt, cần tung đồng xu hoàn hảo 256 lần—xác suất cực nhỏ đến mức bảo mật ví dựa trên không gian khả năng khổng lồ, không phải may rủi.

Tuy nhiên, công cụ Mersenne Twister MT19937-32 mà Lubian và các phần mềm tương tự sử dụng không phải là máy tung đồng xu thực sự công bằng, mà là thiết bị có nhược điểm, chọn số trong phạm vi giới hạn, dễ dự đoán.

Khi hacker nhận ra quy luật này, họ có thể tấn công vét cạn toàn bộ khóa riêng yếu, mở khóa các ví Bitcoin tương ứng.

Do người dùng thiếu hiểu biết về bảo mật, từ năm 2019 đến 2020, nhiều ví Bitcoin tạo bằng “thuật toán ngẫu nhiên yếu” đã tích lũy lượng tài sản lớn, với dòng tiền đáng kể đổ vào khu vực rủi ro bảo mật này.

Thống kê của nhóm Milk Sad cho thấy từ năm 2019 đến 2020, các ví khóa yếu từng nắm giữ trên 53.500 Bitcoin ở thời điểm đỉnh.

Nguồn tiền đến từ cả các giao dịch quy mô lớn—bốn ví yếu nhận khoảng 24.999 Bitcoin vào tháng 4 năm 2019—lẫn phần thưởng khai thác thường ngày, với một số địa chỉ gắn thẻ “lubian.com” nhận hơn 14.000 Bitcoin trong một năm. Đến nay, 220.000 ví loại này đã được xác định, chủ sở hữu dường như không nhận thức rủi ro, vẫn tiếp tục chuyển tài sản vào đây.

Cuộc tháo chạy quy mô lớn cuối năm 2020

Lỗ hổng tồn tại lâu năm này đã bùng phát vào cuối năm 2020. Ngày 28 tháng 12 năm 2020, các giao dịch bất thường xuất hiện trên chuỗi: ví trong dải khóa yếu Lubian bị vét sạch trong vài giờ, với khoảng 136.951 Bitcoin được chuyển đi một lần. Tại thời điểm đó, giá trị giao dịch này khoảng 3,7 tỷ USD theo giá 26.000 USD/BTC.

Phí giao dịch cố định ở mức 75.000 đơn vị satoshi (sats) bất kể số lượng, cho thấy người điều hành có chuyên môn sâu về vận hành mạng Bitcoin. Một phần tiền được phân bổ thành phần thưởng khai thác cho nhóm khai thác Lubian, nghĩa là không phải toàn bộ tài sản rơi vào tay hacker. Tuy nhiên, nạn nhân vẫn chịu thiệt hại thực tế.

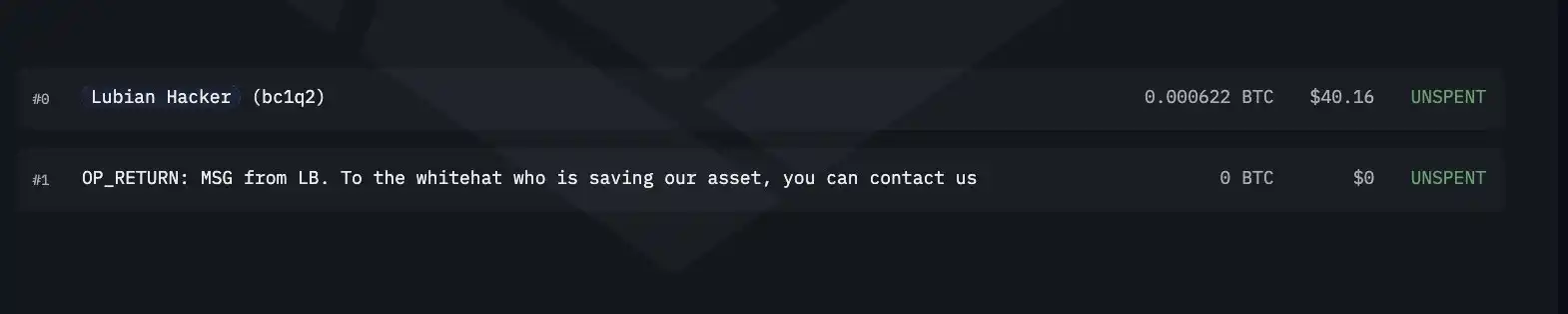

Đặc biệt, một số giao dịch kèm thông điệp như “Gửi đến hacker mũ trắng đã cứu tài sản của chúng tôi, vui lòng liên hệ [email protected].” Vì địa chỉ khóa riêng yếu bị lộ, bất kỳ ai cũng có thể gửi lời nhắn, và có thể các thông điệp này không xuất phát từ nạn nhân thực sự.

Quan trọng là, vụ chuyển tiền lớn này không bị nhận diện ngay là hành vi trộm cắp. Chưa rõ đây là hành động chế giễu của hacker hay nạn nhân đang tìm kiếm sự trợ giúp.

Nhóm Milk Sad sau đó thừa nhận rằng, khi giá Bitcoin tăng mạnh và phần thưởng nhóm khai thác bị ngừng, họ không rõ các giao dịch này do hacker thực hiện hay ban quản lý Lubian bán tháo và tái cấu trúc ví. Họ ghi nhận: “Nếu vụ trộm xảy ra năm 2020, thì đã trước khi xác nhận cuộc tấn công khóa yếu Mersenne Twister. Tuy nhiên, chúng tôi không loại trừ khả năng này.”

Vì sự không rõ ràng này, cuộc tháo chạy cuối năm 2020 không tạo ra báo động toàn ngành. Số Bitcoin khổng lồ vẫn nằm yên trên chuỗi nhiều năm, khiến vụ việc chưa có lời giải đáp.

Ảnh hưởng lan rộng vượt ra ngoài Lubian, đến các phiên bản Trust Wallet cũ. Ngày 17 tháng 11 năm 2022, nhóm bảo mật Ledger Donjon lần đầu công bố lỗ hổng số ngẫu nhiên của Trust Wallet tới Binance. Dự án phản hồi nhanh, cập nhật bản vá lên GitHub ngày hôm sau và từng bước thông báo tới người dùng bị ảnh hưởng.

Tuy vậy, Trust Wallet không công bố chi tiết lỗ hổng hoặc phương án bồi thường chính thức cho đến ngày 22 tháng 4 năm 2023. Trong khoảng trì hoãn này, hacker đã lợi dụng lỗ hổng nhiều lần, bao gồm vụ trộm khoảng 50 Bitcoin ngày 11 tháng 1 năm 2023.

Cảnh báo bị trì hoãn

Trong thời gian đó, một dự án khác cũng phát triển lỗ hổng riêng.

Libbitcoin Explorer 3.x với lệnh bx seed sử dụng thuật toán số giả ngẫu nhiên MT19937 cùng thời gian hệ thống 32-bit làm chuỗi khởi tạo (seed), chỉ tạo ra 2^32 tổ hợp có thể xảy ra.

Hacker nhanh chóng tiến hành tấn công thử nghiệm, và từ tháng 5 năm 2023 xuất hiện nhiều vụ trộm nhỏ trên chuỗi. Đến ngày 12 tháng 7, tấn công đạt đỉnh khi ví tạo bằng bx bị vét sạch. Ngày 21 tháng 7, nhóm Milk Sad khi điều tra thiệt hại của người dùng đã phát hiện nguyên nhân là ngẫu nhiên yếu trong bx seed, cho phép tấn công vét cạn liệt kê khóa riêng. Họ lập tức thông báo cho nhóm Libbitcoin.

Do lệnh này được phân loại chính thức là công cụ thử nghiệm, trao đổi ban đầu gặp khó khăn. Cuối cùng, nhóm đã bỏ qua dự án, công khai lỗ hổng và đăng ký mã nhận diện lỗ hổng bảo mật (CVE ID) ngày 8 tháng 8.

Chính phát hiện năm 2023 này đã giúp nhóm Milk Sad đảo ngược dữ liệu lịch sử. Họ kinh ngạc khi thấy không gian khóa yếu từng tích lũy lượng tài sản lớn từ năm 2019 đến 2020 có liên hệ với Lubian, và vụ chuyển tiền lớn ngày 28 tháng 12 năm 2020 chính là sự kiện đã nêu trên.

Thời điểm đó, khoảng 136.951 Bitcoin nằm trong các ví yếu, với giao dịch lớn trị giá khoảng 3,7 tỷ USD trong ngày. Hoạt động cuối cùng trên chuỗi là hợp nhất ví vào tháng 7 năm 2024.

Nói cách khác, bản chất đáng ngờ của vụ Lubian chỉ lộ diện sau khi lỗ hổng ngẫu nhiên yếu được công khai. Cơ hội cảnh báo kịp thời đã bị bỏ lỡ, và tung tích số Bitcoin đến nay vẫn chưa rõ ràng. Năm năm sau, chỉ khi Bộ Tư pháp Hoa Kỳ (DOJ) phối hợp cùng nhà chức trách Anh truy tố Prince Group và Chen Zhi, các chi tiết mới được hé lộ.

Giờ đây, đối với cộng đồng, nguyên tắc “Ví không do bạn kiểm soát thì tiền không phải của bạn” chỉ có giá trị khi đảm bảo sự ngẫu nhiên tuyệt đối.

Tuyên bố:

- Bài viết này được đăng lại từ [BlockBeats], bản quyền thuộc về tác giả gốc [BUBBLE]. Nếu có ý kiến phản hồi về việc đăng lại, vui lòng liên hệ đội ngũ Gate Learn, chúng tôi sẽ xử lý theo quy trình.

- Miễn trừ trách nhiệm: Quan điểm và ý kiến trong bài viết thuộc về tác giả, không phải tư vấn đầu tư.

- Các phiên bản ngôn ngữ khác được đội ngũ Gate Learn dịch lại. Nếu không ghi nguồn Gate, nghiêm cấm sao chép, phân phối hoặc đạo văn các bài dịch.

Bài viết liên quan

Tronscan là gì và Bạn có thể sử dụng nó như thế nào vào năm 2025?

Coti là gì? Tất cả những gì bạn cần biết về COTI

Stablecoin là gì?

Mọi thứ bạn cần biết về Blockchain

HODL là gì