Как США случайно получили доступ к приватным ключам Bitcoin на сумму $15 млрд

В октябре 2025 г. Окружной суд США Восточного округа Нью-Йорка сообщил об уникальном случае изъятия криптоактивов: правительство США изъяло 127 271 биткоин, что по рыночной стоимости составляло около 15 млрд долларов США.

Соучредитель Cobo Shenyu уточнил, что правоохранительные органы получили закрытые ключи не методом взлома или хакерской атаки, а воспользовались уязвимостью генерации случайных чисел. На некоторых форумах выдвигаются версии, что власти напрямую получили seed-фразы кошельков или файлы закрытых ключей с серверов и аппаратных кошельков, находившихся под контролем топ-менеджера Prince Group Чэнь Чжи и его семьи, однако официальные детали публично не раскрывались.

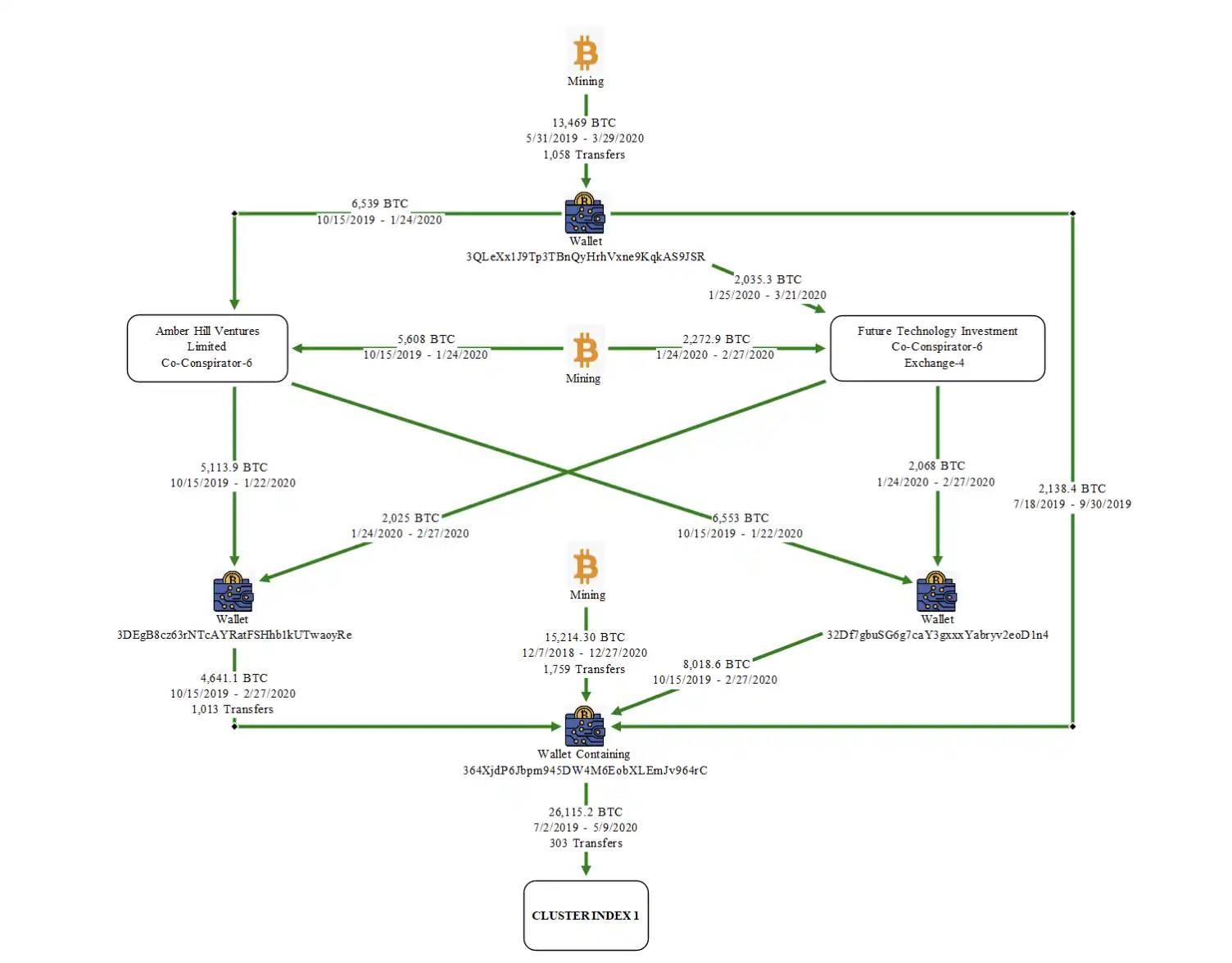

Позднее Служба федеральных маршалов США переместила эти аппаратные кошельки в мультиподписное холодное хранилище Министерства финансов. 9 757 BTC, которые USMS перевела на официальный кастодиальный кошелек 15 октября 2025 г., поступили именно из этого источника. В обвинительном заключении Министерство юстиции США (DOJ) назвало Lubian частью камбоджийской сети отмывания денег Prince Group, указав на попытки легализовать мошеннические средства через “новые монеты” из майнинговых пулов.

По данным блокчейн-сообщества, отслеживавшего транзакции, эти биткоины были украдены из майнинг-пула Lubian из-за уязвимости в конце 2020 г. Lubian внезапно появился в том году, о команде или операционной модели не было никаких публикаций, но вычислительная мощность быстро вошла в мировую десятку, в отдельные моменты достигав почти 6% глобальной мощности майнинга.

В отчёте отмечается, что Чэнь Чжи хвастался другим членам Prince Group “значительной прибылью без вложений”. Неясно, был ли он основателем или получил контроль позднее, однако дело вновь привлекло внимание к этому неактивному киту и поставило в центр внимания катастрофу безопасности закрытых ключей, затронувшую кошельки около 2020 г.

Позже исследователи установили, что первая мнемоническая фраза, созданная с ошибкой в генерации ключа, начиналась со слов “Milk Sad”, из-за чего инцидент получил название “Milk Sad event”.

Риски, скрытые в слабой генерации случайных чисел

Все это связано с генератором псевдослучайных чисел Mersenne Twister MT19937-32.

Закрытые ключи биткоина должны генерироваться из 256-битных случайных чисел, что теоретически дает 2^256 вариантов. Чтобы получить идентичную последовательность, потребуется 256 идеальных подбрасываний монеты — вероятность настолько мала, что безопасность кошелька базируется на огромном пространстве возможностей, а не на случайности.

Однако генератор Mersenne Twister MT19937-32, который использовался в Lubian и аналогичных инструментах, не является истинным “генератором случайных чисел”, а дефектным устройством, выбирающим значения в ограниченном и предсказуемом диапазоне.

Когда хакеры поняли этот механизм, они смогли быстро перебрать все возможные слабые закрытые ключи методом перебора и получить доступ к привязанным биткоин-кошелькам.

Из-за недопонимания вопросов безопасности пользователями с 2019 по 2020 гг. многие биткоин-кошельки, сгенерированные этим “слабым алгоритмом случайных чисел”, аккумулировали огромные средства, и значительные суммы стекались в эту уязвимую зону.

По статистике команды Milk Sad, в 2019–2020 гг. кошельки с уязвимыми ключами на пике содержали более 53 500 биткоинов.

Средства поступали как от крупных переводов — например, четыре слабых кошелька получили около 24 999 биткоинов в апреле 2019 г., — так и от регулярных майнинговых наград; некоторые адреса с тегом “lubian.com” получили более 14 000 биткоинов за год. На сегодняшний день идентифицировано 220 000 таких кошельков, владельцы которых, по всей видимости, не осознают рисков генерации закрытых ключей и продолжают пополнять их активами.

Массовый исход в конце 2020 года

Эта уязвимость проявилась в конце 2020 г. 28 декабря 2020 г. в блокчейне появились аномальные транзакции: кошельки в слабом диапазоне Lubian были опустошены за считанные часы, а 136 951 биткоин были переведены единым траншем — что тогда соответствовало примерно 3,7 млрд долларов США по цене 26 000 долларов США за биткоин.

Комиссии за транзакции были фиксированы на уровне 75 000 сатоши независимо от суммы, что указывает на глубокое знание оператором работы сети биткоина. Часть средств была распределена как будущие майнинговые награды для пула Lubian, то есть не все активы ушли злоумышленникам. Тем не менее, пострадавшие понесли реальные потери.

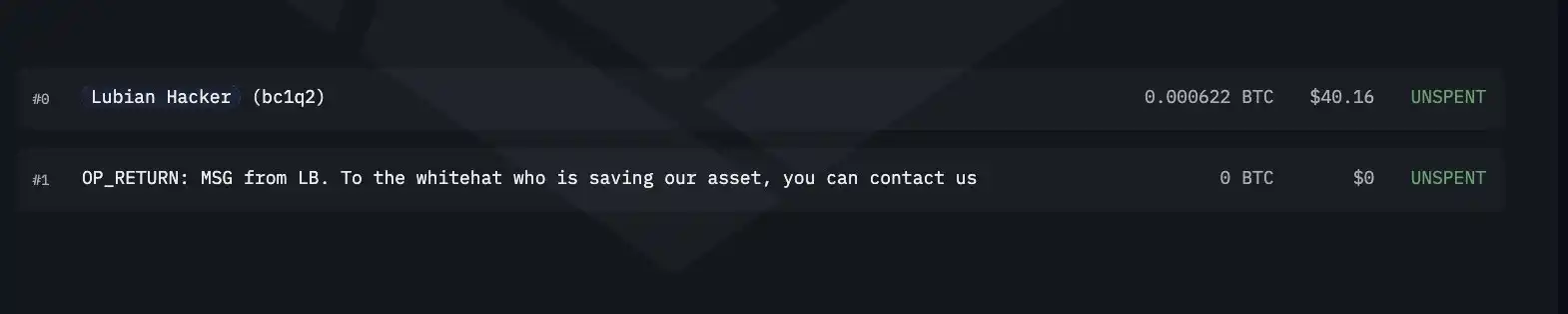

Странно, что некоторые транзакции содержали сообщения типа “Белому хакеру, спасшему наши активы, просьба связаться по адресу [email protected].” Поскольку адреса со слабыми ключами были публично доступны, отправить сообщение мог любой, и не факт, что они исходили от настоящих пострадавших.

Остается неизвестным, были ли это насмешки хакеров или просьбы о помощи от жертв. Важно отметить, что этот массовый перевод не квалифицировали как кражу сразу.

Позже исследователи Milk Sad признали, что на фоне роста цены биткоина и остановки выплат майнинговых наград пула, они не могли точно определить, осуществили ли перевод хакеры или это была продажа на пике и реструктуризация кошельков менеджментом Lubian. Было отмечено: “Если кража произошла в 2020 г., она предшествует подтвержденной атаке на слабые ключи Mersenne Twister, но мы не можем это исключить.”

Из-за этой неопределенности массовый исход конца 2020 г. не вызвал отраслевой тревоги. Огромная сумма биткоинов осталась на блокчейне в режиме ожидания на годы, а дело осталось не раскрытым.

Последствия затронули не только Lubian, но и старые версии Trust Wallet. 17 ноября 2022 г. специалисты по безопасности Ledger Donjon впервые сообщили о проблеме генерации случайных чисел в Trust Wallet компании Binance. Проект оперативно отреагировал — уже на следующий день опубликовали исправление на GitHub и начали поэтапное уведомление затронутых пользователей.

Однако официальные подробности о уязвимости и компенсациях Trust Wallet объявил только 22 апреля 2023 г. За это время злоумышленники неоднократно воспользовались уязвимостью, включая кражу примерно 50 биткоинов 11 января 2023 г.

Запоздавшее предупреждение

Тем временем в другом проекте развивалась собственная уязвимость.

Команда Libbitcoin Explorer 3.x использовала команду bx seed с алгоритмом MT19937 и 32-битным системным временем в качестве исходных данных, что давало всего 2^32 возможных вариантов.

Хакеры вскоре начали пробные атаки, и с мая 2023 г. в блокчейне фиксировались мелкие кражи. 12 июля атаки достигли пика — кошельки, созданные bx, были полностью очищены. 21 июля исследователи Milk Sad при расследовании потерь пользователей определили, что причина — слабая случайность bx seed, позволившая перебрать закрытые ключи методом перебора. Они немедленно уведомили команду Libbitcoin.

Поскольку команда официально классифицировала команду как тестовую утилиту, коммуникация сначала была затруднена. В итоге исследователи обошли проект, публично раскрыли уязвимость и 8 августа подали заявку на идентификатор CVE.

Именно это открытие 2023 г. позволило команде Milk Sad провести обратное проектирование исторических данных. Они были потрясены, обнаружив, что пространство слабых ключей, накопившее огромные средства с 2019 по 2020 гг., связано с Lubian, а крупный перевод 28 декабря 2020 г. полностью соответствует описанному инциденту.

На тот момент в этих уязвимых кошельках хранилось около 136 951 биткоина, а массовый перевод за тот день оценивался примерно в 3,7 млрд долларов США. Последняя известная активность на блокчейне — консолидация кошельков в июле 2024 г.

Иными словами, подозрительность инцидента Lubian проявилась только после публичного раскрытия проблемы слабой случайности. Возможность своевременного предупреждения была упущена, а местонахождение биткоинов неизвестно. Лишь спустя пять лет совместное расследование Министерства юстиции США (DOJ) и британских властей против Prince Group и Чэнь Чжи пролило свет на новые детали.

Сегодня для сообщества принцип “Не твой кошелек — не твои деньги” напрямую зависит от реальной гарантии генерации истинных случайных чисел.

Заявление:

- Данная статья опубликована повторно с ресурса [BlockBeats], авторские права принадлежат первоисточнику [BUBBLE]. В случае возражений по перепечатке обращайтесь к команде Gate Learn, которая рассматривает запросы согласно установленным процедурам.

- Отказ от ответственности: Мнения и взгляды автора выражают исключительно его позицию и не являются инвестиционной рекомендацией.

- Переводы на другие языки осуществлены командой Gate Learn. Без упоминания Gate запрещается воспроизведение, распространение или плагиат переведённых материалов.

Похожие статьи

Что такое Tronscan и как вы можете использовать его в 2025 году?

Что такое индикатор кумулятивного объема дельты (CVD)? (2025)

Что такое Нейро? Все, что вам нужно знать о NEIROETH в 2025 году

Что такое Solscan и как его использовать? (Обновление 2025 года)

15 криптовалютных проектов уровня 1 (L1), на которые стоит обратить внимание в 2024 году