#加密市场行情震荡rsETH MISE À JOUR SUR L'ATTAQUE COMMENT UN SEUL MESSAGE FORGÉ A BRISÉ $10 MILLIARD DE DÉFI

L'ATTAQUE QUI A CHANGÉ LE DÉFI POUR TOUJOURS

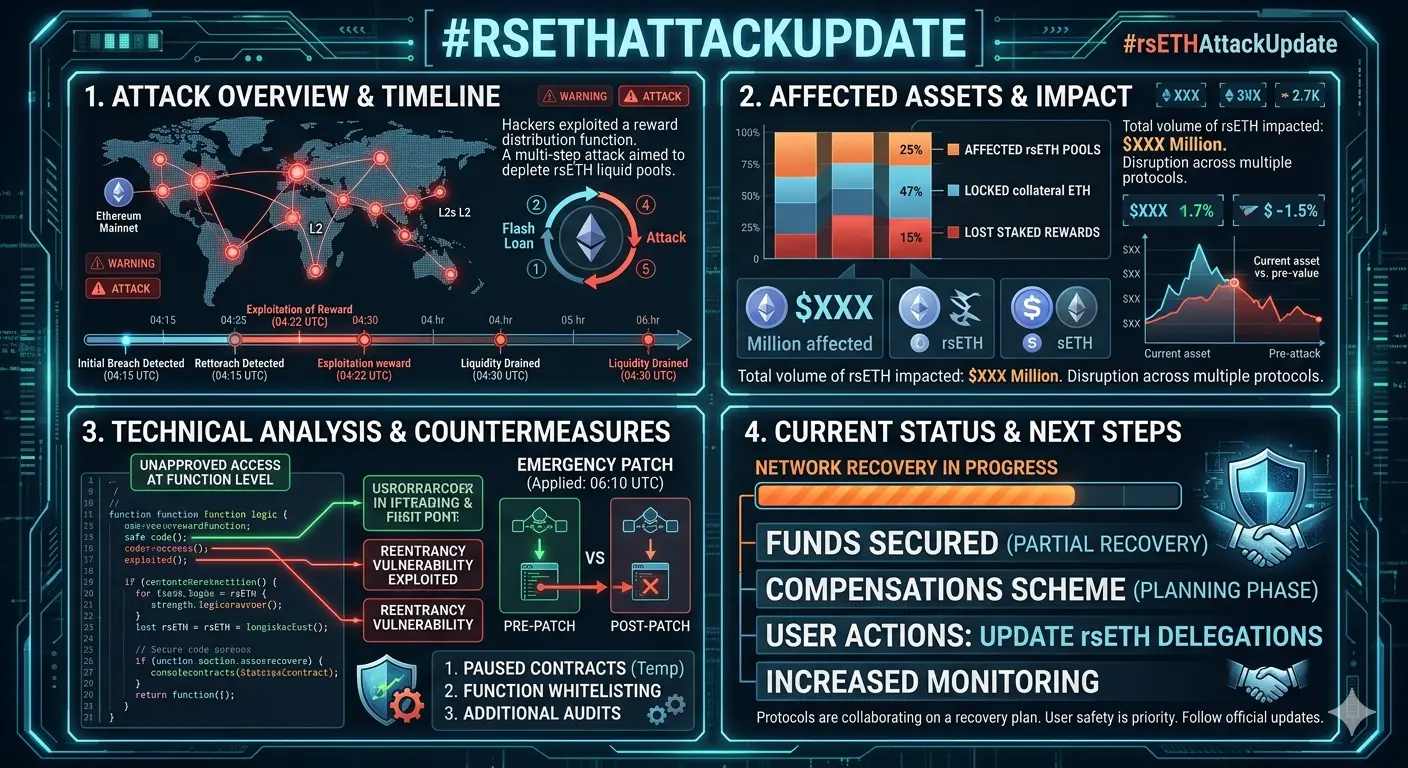

À exactement 17h35 UTC le 18 avril 2026, un seul message inter-chaînes forgé a déclenché la plus grande exploitation DeFi de l'année. Le pont rsETH alimenté par LayerZero de KelpDAO a été vidé de 116 500 rsETH, soit environ $292 million en quelques minutes. Aucun contrat intelligent n'a été cassé. Aucun code Solidity n'a été exploité. Toute l'attaque s'est produite dans la couche invisible entre les blockchains, dans l'infrastructure de vérification hors-chaîne sur laquelle la DeFi comptait discrètement sans en comprendre pleinement la vulnérabilité. Au moment où la poussière est retombée 24 heures plus tard, la valeur totale verrouillée en DeFi s'était effondrée de 99,5 milliards de dollars à 85,21 milliards de dollars, soit une destruction de valeur de $14 milliard suite à une seule exploitation. Voici la mise à jour de l'attaque rsETH que chaque participant à la DeFi doit comprendre parfaitement.

QU’EST-CE QUE KELPDAO ET POURQUOI EST-IL IMPORTANT

KelpDAO est un protocole de restaking liquide construit sur Ethereum et EigenLayer. Les utilisateurs déposent de l'ETH, le protocole le route via l'infrastructure de restaking d'EigenLayer pour gagner un rendement supplémentaire en plus des récompenses de staking standard, et émet rsETH, un jeton de reçu négociable représentant la position restakée plus les récompenses accumulées. En avril 2026, rsETH avait dépassé $1 milliard en valeur totale verrouillée et était intégré comme garantie dans la plupart des grands marchés de prêt et plateformes de rendement en DeFi. rsETH était actif sur plus de 20 réseaux blockchain, notamment Arbitrum, Base, Linea, Mantle, Blast et Scroll, utilisant la norme OFT de LayerZero pour se déplacer entre les chaînes. Le pont qui a été vidé détenait les réserves soutenant chacun de ces tokens rsETH emballés sur toutes les déploiements Layer 2. Lorsque ce pont a été vidé, 18 % de l'offre totale de rsETH en circulation est devenue sans garantie simultanément sur plus de 20 chaînes.

COMMENT L'ATTAQUE A ÉTÉ MISE EN ŒUVRE, DÉTAIL TECHNIQUE

L'attaque n'était pas une piraterie de contrat intelligent. Chaque transaction sur la chaîne semblait totalement valide. Les signatures ont été vérifiées. Les messages étaient correctement formatés. L'exploitation visait la couche infrastructure hors-chaîne — spécifiquement le Réseau de Vérificateurs Décentralisé de LayerZero, le système qui confirme si les messages inter-chaînes sont légitimes avant que la chaîne de destination n'agisse dessus.

Le pont rsETH de KelpDAO utilisait une configuration DVN 1-sur-1. Cela signifiait qu'une seule entité, le DVN de LayerZero Labs, devait vérifier et approuver les messages inter-chaînes. Pas de second vérificateur, pas de confirmation indépendante, pas de redondance. Un vérificateur. Un point de défaillance.

Le groupe Lazarus, unité de piratage parrainée par l'État de la Corée du Nord, a identifié cette faille et a lancé une attaque d'infrastructure en trois parties. D'abord, ils ont compromis deux nœuds RPC internes qui alimentaient les données de marché au vérificateur LayerZero, empoisonnant le flux de données avec de fausses informations. Ensuite, ils ont lancé une attaque DDoS contre les nœuds de sauvegarde propres, forçant le système à basculer sur l'infrastructure déjà compromise. Troisièmement, avec le vérificateur fonctionnant désormais entièrement sur des nœuds empoisonnés, ils ont injecté un nonce de message forgé LayerZero 308, indiquant que le contrat de pont Ethereum avait effectué une brûlure valide sur la chaîne source, déclenchant la libération de 116 500 rsETH vers un portefeuille contrôlé par l'attaquant. Toute l'opération a utilisé des portefeuilles préfinancés via Tornado Cash environ 10 heures avant l'attaque, confirmant qu'il s'agissait d'une opération planifiée de longue date, de niveau étatique, et non d'une exploitation opportuniste.

En quelques minutes, l'attaquant a déposé le rsETH volé en tant que garantie sur Aave et a emprunté plus de $236 million en WETH contre, utilisant des tokens non garantis comme garantie pour un vrai prêt. Le vol de $292 million s'était transformé en extraction de $236 million en WETH avant que la plupart des utilisateurs ne réalisent ce qui s'était passé.

LA RÉPONSE DE 46 MINUTES QUI A ÉVITÉ $100 MILLION

L'équipe de réponse d'urgence de KelpDAO a identifié l'attaque et a activé le multisig d'arrêt d'urgence à 18h21 UTC, exactement 46 minutes après la vidange initiale. La pause à l'échelle du protocole a gelé les dépôts, retraits et le jeton rsETH lui-même sur le réseau principal et toutes les déploiements L2. À 18h26 et 18h28 UTC, deux tentatives de vidange supplémentaires par l'attaquant, ciblant chacune environ 40 000 rsETH d'une valeur d'environ $100 million, ont été annulées contre les contrats gelés. La fenêtre de réponse de 46 minutes est la différence entre une exploitation de $292 million et une catastrophe de $492 million. La réaction rapide de l'équipe d'urgence de KelpDAO est la seule raison pour laquelle les dégâts n'ont pas été presque doublés.

LA CONTAGION QUI A BALAYÉ LA DEFI

Les dommages en aval ont progressé plus vite que toute pause d'urgence ne pouvait contenir. Aave, le plus grand protocole de prêt en DeFi avec plus de $20 milliard en valeur totale verrouillée, a gelé les marchés rsETH sur V3 et V4 en quelques heures. L'utilisation d'ETH sur Aave a brièvement atteint 100 % alors que les utilisateurs se précipitaient pour retirer. Le jeton AAVE a chuté d'environ 10-20 % alors que les traders anticipaient une mauvaise dette potentielle. SparkLend et Fluid ont tous deux gelé leurs marchés rsETH. Lido Finance a suspendu les dépôts dans son produit earnETH à cause de l'exposition à rsETH. Ethena a temporairement suspendu ses ponts LayerZero OFT depuis le réseau principal Ethereum par mesure de précaution. La TVL totale en DeFi s'est effondrée de 99,5 milliards de dollars à 85,21 milliards de dollars en une seule journée, soit $14 milliard effacé de tout l'écosystème par une seule exploitation sur un seul pont.

L'analyse d'incident d'Aave a révélé que l'exploitation avait créé une garantie non garantie utilisée pour emprunter environ $190 million, laissant le protocole face à une mauvaise dette potentielle comprise entre $123 million et $230 million selon la façon dont KelpDAO répartira le déficit entre les détenteurs de rsETH.

L'ATTRIBUTION AU GROUPE LAZARUS

Ce n'était pas un piratage aléatoire. LayerZero a officiellement attribué l'attaque au groupe Lazarus de la Corée du Nord, la même unité de piratage parrainée par l'État liée à l'exploitation $285 million Drift du 1er avril 2026, et à des dizaines de vols cryptographiques antérieurs totalisant des milliards de dollars sur plusieurs années. Le groupe Lazarus est la opération de piratage crypto la plus prolifique et techniquement sophistiquée au monde, et leur implication dans deux des trois plus grandes exploitations DeFi de 2026 en 18 jours confirme une campagne systématique et coordonnée ciblant l'infrastructure DeFi au niveau de l'infrastructure plutôt qu'au niveau du contrat.

L'INTERVENTION D'URGENCE D'ARBITRUM, UNE MESURE SANS PRÉCÉDENT

Le 21 avril 2026, trois jours après l'exploitation, le Conseil de sécurité d'Arbitrum a exécuté la plus importante intervention d'urgence de l'histoire Layer 2. Le conseil de 12 membres, opérant sous un multisig 9-sur-12, a saisi 30 766 ETH de l'adresse de l'attaquant sur Arbitrum One et l'a transféré vers un portefeuille intermédiaire gelé. Le transfert s'est terminé à 23h26 ET le 21 avril. Ces fonds ne peuvent pas être déplacés à nouveau sans un vote formel de gouvernance d'Arbitrum. L'intervention a permis de récupérer environ 71,15 millions de dollars, soit environ 29 % des ETH que l'attaquant avait accumulés sur Arbitrum. Les 75 701 ETH restants, d'une valeur d'environ $175 million sur le réseau principal Ethereum, avaient déjà été déplacés et étaient en cours de blanchiment via Thorchain et d'autres outils de confidentialité avant que le gel ne puisse être étendu.

Le gel a suscité un débat immédiat sur la décentralisation. Si un conseil de 12 personnes peut geler des actifs sur Arbitrum, qu'est-ce que cela signifie pour la garantie de propriété permissionless que Layer 2 promet ? Les supporters l'ont qualifié de défense de la DeFi contre la criminalité parrainée par l'État. Les critiques ont affirmé qu'il s'agissait en fin de compte d'un portefeuille multisig avec le pouvoir de contourner le contrôle des actifs des utilisateurs.

LA GUERRE DES RESPONSABILITÉS ENTRE LAYERZERO ET KELPDAO

La période post-exploitation a donné lieu à une dispute publique complète entre LayerZero et KelpDAO sur qui porte la responsabilité. LayerZero a publié un rapport post-mortem affirmant que KelpDAO avait choisi une configuration DVN 1-sur-1 malgré des recommandations explicites d'adopter une redondance multi-vérificateur, et a annoncé qu'il arrêterait immédiatement de signer des messages pour toute application utilisant une configuration à vérificateur unique, forçant une migration massive vers toutes les intégrations LayerZero.

KelpDAO a riposté, affirmant que la configuration 1-sur-1 était la configuration par défaut fournie par LayerZero pour les nouveaux déploiements, que la documentation et le code de déploiement public de LayerZero favorisent la vérification à source unique, et que l'infrastructure compromise, notamment les nœuds RPC et les serveurs DVN, était entièrement construite et exploitée par LayerZero, pas par Kelp. Les chercheurs en sécurité ont partiellement soutenu Kelp, avec le développeur éminent banteg publiant une revue technique confirmant que le code de déploiement de référence de LayerZero est livré avec une vérification à source unique par défaut sur les principales chaînes.

Le résultat est une impasse de partage des dégâts sans résolution claire. Les deux parties ont promis des rapports complets sur la cause racine. La question plus profonde de savoir si toutes les autres applications OFT 1-sur-1 actuellement en fonctionnement sur LayerZero sont exposées au même type d'attaque reste sans réponse.

CE QUE CELA SIGNIFIE POUR LA DEFI À L’AVENIR

L'exploitation de KelpDAO n'est pas simplement une autre piraterie. C'est un événement qui définit une catégorie, ayant révélé une faille structurelle dans tout l'écosystème DeFi inter-chaînes. L'attaque appartient à la même famille historique que les échecs des ponts Ronin et Nomad, où les points de vérification centralisés sont devenus des cibles de grande valeur. Mais cela va plus loin, car les contrats sur la chaîne n'ont jamais été touchés. Chaque transaction sur la chaîne était valide. L'échec résidait dans l'infrastructure hors-chaîne invisible que la DeFi considérait comme un problème résolu depuis des années.

Les leçons sont claires et immédiates. Les configurations DVN à vérificateur multiple sont désormais indispensables pour tout pont détenant une valeur significative. Les audits de configuration, qui examinent les paramètres de déploiement et pas seulement le code des contrats intelligents, doivent devenir une pratique standard. La surveillance des invariants inter-chaînes, qui vérifie en continu que les tokens libérés sur les chaînes de destination correspondent aux tokens brûlés sur les chaînes source, est la nouvelle norme minimale pour la sécurité des ponts. Et la question de savoir comment la DeFi gère les opérations de piratage parrainées par l'État, avec les ressources et la patience d'un gouvernement national, n'a pas encore de réponse claire.

Le vol de $292 million. La destruction de la TVL de $14 milliard. La potentiale mauvaise dette d'Aave de $230 million. Les 30 766 ETH gelés par Arbitrum. L'attribution au groupe Lazarus. Tout cela pointe vers une seule conclusion : la couche d'infrastructure inter-chaînes de la DeFi est la surface la plus sous-protégée de tout l'écosystème, et les hackers les plus sophistiqués au monde ont identifié ce fait et l'exploitent systématiquement.

L'attaque rsETH n'est pas un avertissement. C'est un verdict. Corrigez la couche d'infrastructure, ou perdez tout ce qui repose dessus.

#rsETHAttackUpdate

L'ATTAQUE QUI A CHANGÉ LE DÉFI POUR TOUJOURS

À exactement 17h35 UTC le 18 avril 2026, un seul message inter-chaînes forgé a déclenché la plus grande exploitation DeFi de l'année. Le pont rsETH alimenté par LayerZero de KelpDAO a été vidé de 116 500 rsETH, soit environ $292 million en quelques minutes. Aucun contrat intelligent n'a été cassé. Aucun code Solidity n'a été exploité. Toute l'attaque s'est produite dans la couche invisible entre les blockchains, dans l'infrastructure de vérification hors-chaîne sur laquelle la DeFi comptait discrètement sans en comprendre pleinement la vulnérabilité. Au moment où la poussière est retombée 24 heures plus tard, la valeur totale verrouillée en DeFi s'était effondrée de 99,5 milliards de dollars à 85,21 milliards de dollars, soit une destruction de valeur de $14 milliard suite à une seule exploitation. Voici la mise à jour de l'attaque rsETH que chaque participant à la DeFi doit comprendre parfaitement.

QU’EST-CE QUE KELPDAO ET POURQUOI EST-IL IMPORTANT

KelpDAO est un protocole de restaking liquide construit sur Ethereum et EigenLayer. Les utilisateurs déposent de l'ETH, le protocole le route via l'infrastructure de restaking d'EigenLayer pour gagner un rendement supplémentaire en plus des récompenses de staking standard, et émet rsETH, un jeton de reçu négociable représentant la position restakée plus les récompenses accumulées. En avril 2026, rsETH avait dépassé $1 milliard en valeur totale verrouillée et était intégré comme garantie dans la plupart des grands marchés de prêt et plateformes de rendement en DeFi. rsETH était actif sur plus de 20 réseaux blockchain, notamment Arbitrum, Base, Linea, Mantle, Blast et Scroll, utilisant la norme OFT de LayerZero pour se déplacer entre les chaînes. Le pont qui a été vidé détenait les réserves soutenant chacun de ces tokens rsETH emballés sur toutes les déploiements Layer 2. Lorsque ce pont a été vidé, 18 % de l'offre totale de rsETH en circulation est devenue sans garantie simultanément sur plus de 20 chaînes.

COMMENT L'ATTAQUE A ÉTÉ MISE EN ŒUVRE, DÉTAIL TECHNIQUE

L'attaque n'était pas une piraterie de contrat intelligent. Chaque transaction sur la chaîne semblait totalement valide. Les signatures ont été vérifiées. Les messages étaient correctement formatés. L'exploitation visait la couche infrastructure hors-chaîne — spécifiquement le Réseau de Vérificateurs Décentralisé de LayerZero, le système qui confirme si les messages inter-chaînes sont légitimes avant que la chaîne de destination n'agisse dessus.

Le pont rsETH de KelpDAO utilisait une configuration DVN 1-sur-1. Cela signifiait qu'une seule entité, le DVN de LayerZero Labs, devait vérifier et approuver les messages inter-chaînes. Pas de second vérificateur, pas de confirmation indépendante, pas de redondance. Un vérificateur. Un point de défaillance.

Le groupe Lazarus, unité de piratage parrainée par l'État de la Corée du Nord, a identifié cette faille et a lancé une attaque d'infrastructure en trois parties. D'abord, ils ont compromis deux nœuds RPC internes qui alimentaient les données de marché au vérificateur LayerZero, empoisonnant le flux de données avec de fausses informations. Ensuite, ils ont lancé une attaque DDoS contre les nœuds de sauvegarde propres, forçant le système à basculer sur l'infrastructure déjà compromise. Troisièmement, avec le vérificateur fonctionnant désormais entièrement sur des nœuds empoisonnés, ils ont injecté un nonce de message forgé LayerZero 308, indiquant que le contrat de pont Ethereum avait effectué une brûlure valide sur la chaîne source, déclenchant la libération de 116 500 rsETH vers un portefeuille contrôlé par l'attaquant. Toute l'opération a utilisé des portefeuilles préfinancés via Tornado Cash environ 10 heures avant l'attaque, confirmant qu'il s'agissait d'une opération planifiée de longue date, de niveau étatique, et non d'une exploitation opportuniste.

En quelques minutes, l'attaquant a déposé le rsETH volé en tant que garantie sur Aave et a emprunté plus de $236 million en WETH contre, utilisant des tokens non garantis comme garantie pour un vrai prêt. Le vol de $292 million s'était transformé en extraction de $236 million en WETH avant que la plupart des utilisateurs ne réalisent ce qui s'était passé.

LA RÉPONSE DE 46 MINUTES QUI A ÉVITÉ $100 MILLION

L'équipe de réponse d'urgence de KelpDAO a identifié l'attaque et a activé le multisig d'arrêt d'urgence à 18h21 UTC, exactement 46 minutes après la vidange initiale. La pause à l'échelle du protocole a gelé les dépôts, retraits et le jeton rsETH lui-même sur le réseau principal et toutes les déploiements L2. À 18h26 et 18h28 UTC, deux tentatives de vidange supplémentaires par l'attaquant, ciblant chacune environ 40 000 rsETH d'une valeur d'environ $100 million, ont été annulées contre les contrats gelés. La fenêtre de réponse de 46 minutes est la différence entre une exploitation de $292 million et une catastrophe de $492 million. La réaction rapide de l'équipe d'urgence de KelpDAO est la seule raison pour laquelle les dégâts n'ont pas été presque doublés.

LA CONTAGION QUI A BALAYÉ LA DEFI

Les dommages en aval ont progressé plus vite que toute pause d'urgence ne pouvait contenir. Aave, le plus grand protocole de prêt en DeFi avec plus de $20 milliard en valeur totale verrouillée, a gelé les marchés rsETH sur V3 et V4 en quelques heures. L'utilisation d'ETH sur Aave a brièvement atteint 100 % alors que les utilisateurs se précipitaient pour retirer. Le jeton AAVE a chuté d'environ 10-20 % alors que les traders anticipaient une mauvaise dette potentielle. SparkLend et Fluid ont tous deux gelé leurs marchés rsETH. Lido Finance a suspendu les dépôts dans son produit earnETH à cause de l'exposition à rsETH. Ethena a temporairement suspendu ses ponts LayerZero OFT depuis le réseau principal Ethereum par mesure de précaution. La TVL totale en DeFi s'est effondrée de 99,5 milliards de dollars à 85,21 milliards de dollars en une seule journée, soit $14 milliard effacé de tout l'écosystème par une seule exploitation sur un seul pont.

L'analyse d'incident d'Aave a révélé que l'exploitation avait créé une garantie non garantie utilisée pour emprunter environ $190 million, laissant le protocole face à une mauvaise dette potentielle comprise entre $123 million et $230 million selon la façon dont KelpDAO répartira le déficit entre les détenteurs de rsETH.

L'ATTRIBUTION AU GROUPE LAZARUS

Ce n'était pas un piratage aléatoire. LayerZero a officiellement attribué l'attaque au groupe Lazarus de la Corée du Nord, la même unité de piratage parrainée par l'État liée à l'exploitation $285 million Drift du 1er avril 2026, et à des dizaines de vols cryptographiques antérieurs totalisant des milliards de dollars sur plusieurs années. Le groupe Lazarus est la opération de piratage crypto la plus prolifique et techniquement sophistiquée au monde, et leur implication dans deux des trois plus grandes exploitations DeFi de 2026 en 18 jours confirme une campagne systématique et coordonnée ciblant l'infrastructure DeFi au niveau de l'infrastructure plutôt qu'au niveau du contrat.

L'INTERVENTION D'URGENCE D'ARBITRUM, UNE MESURE SANS PRÉCÉDENT

Le 21 avril 2026, trois jours après l'exploitation, le Conseil de sécurité d'Arbitrum a exécuté la plus importante intervention d'urgence de l'histoire Layer 2. Le conseil de 12 membres, opérant sous un multisig 9-sur-12, a saisi 30 766 ETH de l'adresse de l'attaquant sur Arbitrum One et l'a transféré vers un portefeuille intermédiaire gelé. Le transfert s'est terminé à 23h26 ET le 21 avril. Ces fonds ne peuvent pas être déplacés à nouveau sans un vote formel de gouvernance d'Arbitrum. L'intervention a permis de récupérer environ 71,15 millions de dollars, soit environ 29 % des ETH que l'attaquant avait accumulés sur Arbitrum. Les 75 701 ETH restants, d'une valeur d'environ $175 million sur le réseau principal Ethereum, avaient déjà été déplacés et étaient en cours de blanchiment via Thorchain et d'autres outils de confidentialité avant que le gel ne puisse être étendu.

Le gel a suscité un débat immédiat sur la décentralisation. Si un conseil de 12 personnes peut geler des actifs sur Arbitrum, qu'est-ce que cela signifie pour la garantie de propriété permissionless que Layer 2 promet ? Les supporters l'ont qualifié de défense de la DeFi contre la criminalité parrainée par l'État. Les critiques ont affirmé qu'il s'agissait en fin de compte d'un portefeuille multisig avec le pouvoir de contourner le contrôle des actifs des utilisateurs.

LA GUERRE DES RESPONSABILITÉS ENTRE LAYERZERO ET KELPDAO

La période post-exploitation a donné lieu à une dispute publique complète entre LayerZero et KelpDAO sur qui porte la responsabilité. LayerZero a publié un rapport post-mortem affirmant que KelpDAO avait choisi une configuration DVN 1-sur-1 malgré des recommandations explicites d'adopter une redondance multi-vérificateur, et a annoncé qu'il arrêterait immédiatement de signer des messages pour toute application utilisant une configuration à vérificateur unique, forçant une migration massive vers toutes les intégrations LayerZero.

KelpDAO a riposté, affirmant que la configuration 1-sur-1 était la configuration par défaut fournie par LayerZero pour les nouveaux déploiements, que la documentation et le code de déploiement public de LayerZero favorisent la vérification à source unique, et que l'infrastructure compromise, notamment les nœuds RPC et les serveurs DVN, était entièrement construite et exploitée par LayerZero, pas par Kelp. Les chercheurs en sécurité ont partiellement soutenu Kelp, avec le développeur éminent banteg publiant une revue technique confirmant que le code de déploiement de référence de LayerZero est livré avec une vérification à source unique par défaut sur les principales chaînes.

Le résultat est une impasse de partage des dégâts sans résolution claire. Les deux parties ont promis des rapports complets sur la cause racine. La question plus profonde de savoir si toutes les autres applications OFT 1-sur-1 actuellement en fonctionnement sur LayerZero sont exposées au même type d'attaque reste sans réponse.

CE QUE CELA SIGNIFIE POUR LA DEFI À L’AVENIR

L'exploitation de KelpDAO n'est pas simplement une autre piraterie. C'est un événement qui définit une catégorie, ayant révélé une faille structurelle dans tout l'écosystème DeFi inter-chaînes. L'attaque appartient à la même famille historique que les échecs des ponts Ronin et Nomad, où les points de vérification centralisés sont devenus des cibles de grande valeur. Mais cela va plus loin, car les contrats sur la chaîne n'ont jamais été touchés. Chaque transaction sur la chaîne était valide. L'échec résidait dans l'infrastructure hors-chaîne invisible que la DeFi considérait comme un problème résolu depuis des années.

Les leçons sont claires et immédiates. Les configurations DVN à vérificateur multiple sont désormais indispensables pour tout pont détenant une valeur significative. Les audits de configuration, qui examinent les paramètres de déploiement et pas seulement le code des contrats intelligents, doivent devenir une pratique standard. La surveillance des invariants inter-chaînes, qui vérifie en continu que les tokens libérés sur les chaînes de destination correspondent aux tokens brûlés sur les chaînes source, est la nouvelle norme minimale pour la sécurité des ponts. Et la question de savoir comment la DeFi gère les opérations de piratage parrainées par l'État, avec les ressources et la patience d'un gouvernement national, n'a pas encore de réponse claire.

Le vol de $292 million. La destruction de la TVL de $14 milliard. La potentiale mauvaise dette d'Aave de $230 million. Les 30 766 ETH gelés par Arbitrum. L'attribution au groupe Lazarus. Tout cela pointe vers une seule conclusion : la couche d'infrastructure inter-chaînes de la DeFi est la surface la plus sous-protégée de tout l'écosystème, et les hackers les plus sophistiqués au monde ont identifié ce fait et l'exploitent systématiquement.

L'attaque rsETH n'est pas un avertissement. C'est un verdict. Corrigez la couche d'infrastructure, ou perdez tout ce qui repose dessus.

#rsETHAttackUpdate